Page 165 - 捷運技術 第53期

P. 165

改良式個人電腦異常連線排查實務 - 以臺北市政府捷運工程局為例

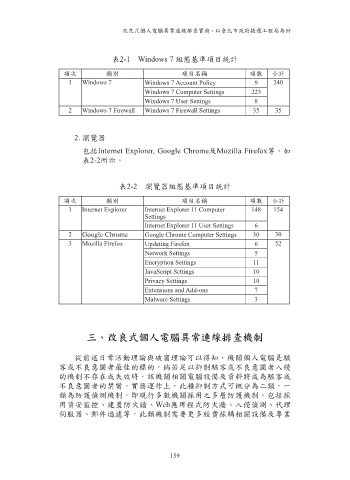

表2-1 Windows 7 組態基準項目統計

項次 類別 項目名稱 項數 小計

1 Windows 7 Windows 7 Account Policy 9 240

Windows 7 Computer Settings 223

Windows 7 User Settings 8

2 Windows 7 Firewall Windows 7 Firewall Settings 35 35

2. 瀏覽器

包括Internet Explorer, Google Chrome及Mozilla Firefox等,如

表2-2所示。

表2-2 瀏覽器組態基準項目統計

項次 類別 項目名稱 項數 小計

1 Internet Explorer Internet Explorer 11 Computer 148 154

Settings

Internet Explorer 11 User Settings 6

2 Google Chrome Google Chrome Computer Settings 30 30

3 Mozilla Firefox Updating Firefox 6 52

Network Settings 5

Encryption Settings 11

JavaScript Settings 10

Privacy Settings 10

Extensions and Add-ons 7

Malware Settings 3

三、改良式個人電腦異常連線排查機制

從前述日常活動理論與破窗理論可以得知,機關個人電腦是駭

客或不良意圖者最佳的標的,倘若足以抑制駭客或不良意圖者入侵

的機制不存在或失效時,該機關相關電腦設備及資料將成為駭客或

不良意圖者的禁臠。實務運作上,此種抑制方式可概分為二類,一

類為防護偵測機制,即現行多數機關採用之多層防護機制,包括採

用資安監控、建置防火牆、Web應用程式防火牆、入侵偵測、代理

伺服器、郵件過濾等,此類機制需要更多經費採購相關設備及專業

159